HTTP flood атака е вид обемна DDoS атака към „слой 7“ (Layer 7) - приложния слой на OSI модела и се отнася до интернет протоколи като HTTP.

Какво е “Flood”?

Думата “flood” означава “наводняване”, т.е идеята на тази атака е да “наводни” сървъра с фалшиви HTTP заявки. Тези атаки са предназначени да нарушат нормалното функциониране на сървъра, като по този начин го правят недостъпен за легитимни клиенти.

Как работи една HTTP Flood атака?

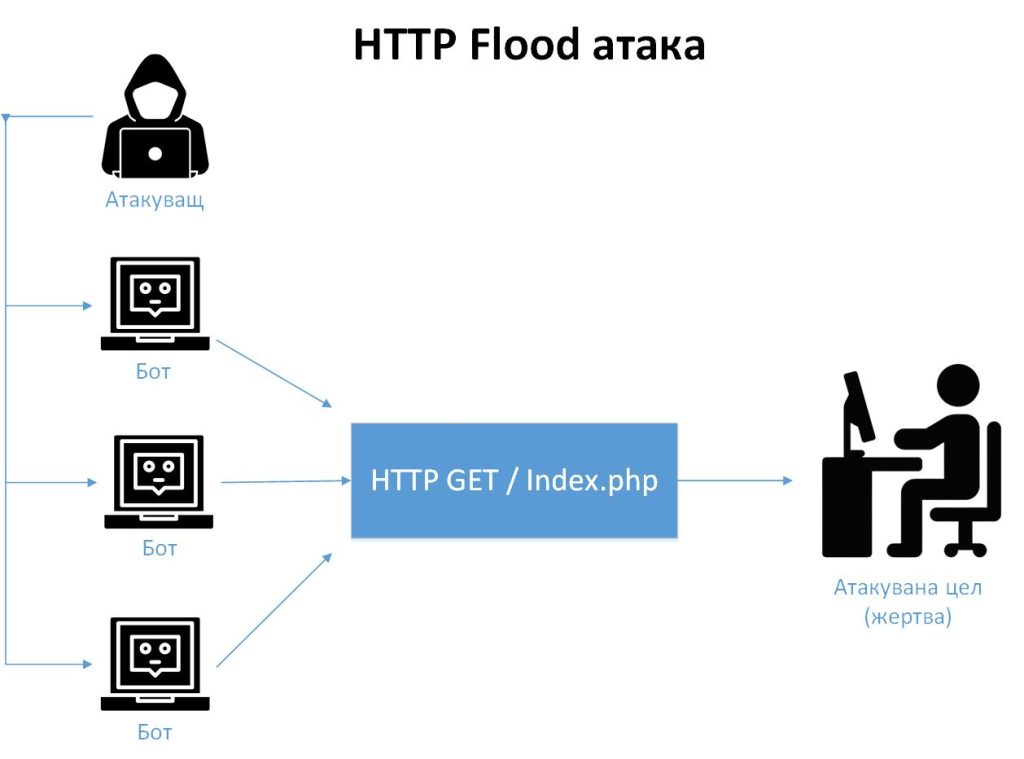

HTTP Flood атаката работи по следния начин: Нападателят използва ботнет (това са група от заразени компютри със злонамерен софтуер, които са контролирани от нападателя). Тези машини изпращат голямо количество нелегитимен трафик, като заявки към атакуваната цел (уебсайт). Това води до претоварване на сървъра и той вече не може да обработва легитимни заявки. В резултат на това, уеб приложението или уебсайтът е вече недостъпен за потребителите.

Смекчаването на атаките към приложния слой е сложно, тъй като е трудно да се отдели легитимния от нелегитимния трафик.

Видове HTTP flood атаки

Има два вида HTTP flood атаки:

- HTTP GET атака - При тази атака, множество устройства изпращат голям обем от GET заявки към уеб сървър. Тези атаки имат за цел да претоварят сървъра с голям брой заявки за извличане на данни (изтегляне на изображения, файлове, или друга мултимедия). Когато сървъра продължава да получава такива заявки от много на брой устройства, това довежда до DDoS атака.

- HTTP POST атака - Подобно на разгледаната по-горе HTTP GET атака, при HTTP POST атаките се използват POST заявки.

В ситуация, при която следва да се попълва форма в уебсайт (такава форма можем да срещнем, когато влизаме в акаунта си чрез потребителско име и парола) и тя е изпратена “submitted”, сървърът трябва да обработи заявката и да избута “push” данните в базата данни.

Процесът на обработката на данните от формата и изпълняването на необходимите команди на базата данни е сравнително интензивен процес в сравнение с количеството процесорна мощност и честотна лента, необходими за изпращане на POST заявката.

Тази атака използва несъответствието в относителната консумация на ресурси, като изпраща много POST заявки директно към целевия сървър, докато капацитетът му се претовари и настъпи отказ на услуга.

Как може да бъде смекчена HTTP Flood атаката?

Има няколко стратегии за откриване и предотвратяване на HTTP flood атаки:

- Прилагането на Rate limit - Мощен подход за контролиране на атаки от “наводнения”. Rate limit включва задаване на лимити за количеството трафик, който може да бъде получен от един източник за определен период от време. Това не позволява на едно устройство да генерира прекомерен трафик.

- Могат да се използват и мрежови инструменти, за наблюдение на потока на трафик и моделите в мрежата. Тези модели могат да ни помогнат да идентифицираме необичайна дейност, което да е индикатор за HTTP flood атака.

- Конфигуриране на защитни стени (WAF) с цел блокиране на злонамерени заявки.

- Въвеждане на Load Balancers (балансьори на натоварването) за разпределяне на входящия трафик между множество сървъри. Това предотвратява претоварването на един сървър по време на HTTP flood атака.

Чрез прилагането на тези стратегии сървърите добавят допълнителен слой на защита срещу flood атаки и минимизират рисковете и последствията. Важно е редовно да преглеждате и актуализирате мерките за сигурност, за да осигурите защита срещу най-новите заплахи.